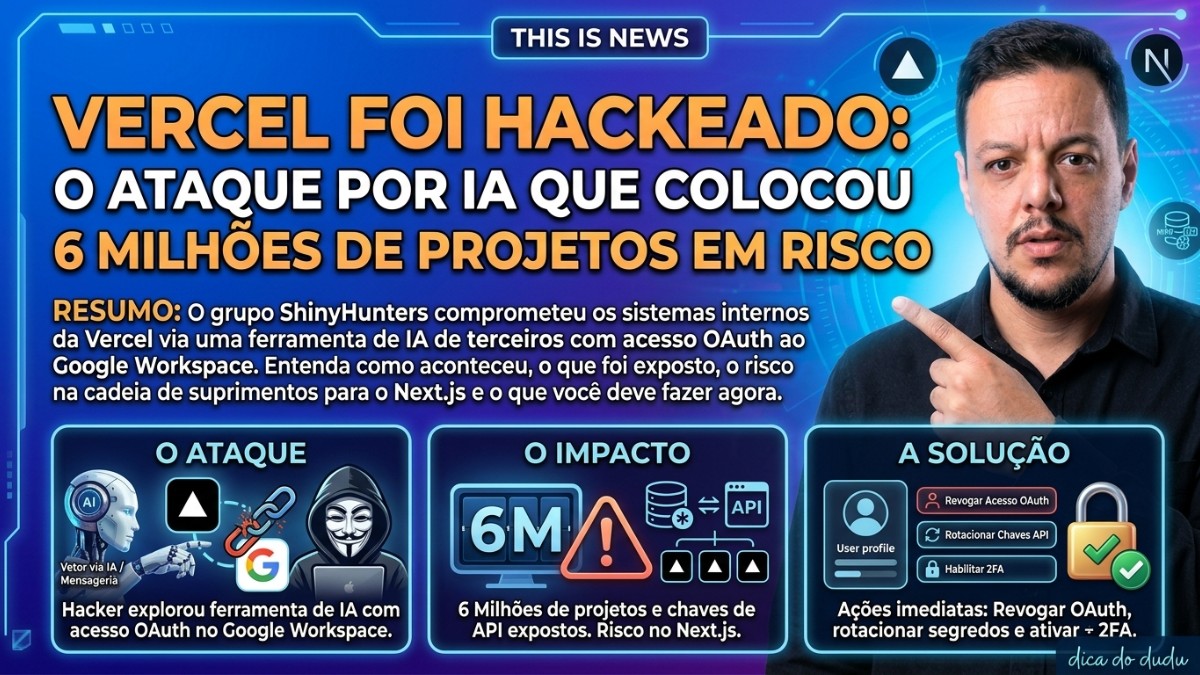

19 de abril de 2026: o dia em que a Vercel confirmou o pior

Na tarde do dia 19 de abril, a Vercel publicou um boletim oficial em seu site de conhecimento confirmando o que a comunidade de segurança já suspeitava desde a manhã: o ambiente interno da empresa havia sido comprometido. O grupo ShinyHunters, os mesmos responsáveis pela invasão da Ticketmaster em 2024, que expôs dados de 560 milhões de usuários, havia posto à venda um suposto banco de dados interno da Vercel por US$ 2 milhões no BreachForums.

Para quem não dimensiona o tamanho do problema: a Vercel é a empresa por trás do Next.js, o framework JavaScript mais popular do mundo, com mais de 6 milhões de downloads semanais. Qualquer comprometimento real de sua infraestrutura poderia ter efeito cascata em boa parte da web, incluindo sistemas financeiros e de criptomoedas que rodam na plataforma.

Como o ataque aconteceu: uma IA como Cavalo de Troia

A origem do ataque, confirmada pela própria Vercel em seu boletim oficial, não foi phishing nem uma senha fraca. O vetor foi uma ferramenta de IA de terceiros chamada Context.ai, que um funcionário da empresa havia integrado ao seu Google Workspace corporativo.

O processo foi cirúrgico: a ferramenta solicitou permissões amplas via OAuth, o mecanismo padrão de autorização que a maioria das integrações usa. Quando o Context.ai foi comprometido por um atacante externo, esse atacante herdou automaticamente o acesso que a ferramenta já tinha ao Workspace do funcionário da Vercel. Sem phishing. Sem força bruta. A porta já estava aberta.

Com esse acesso, o invasor conseguiu tomar controle da conta Google do funcionário e, a partir daí, entrar em alguns ambientes internos da Vercel. A empresa classificou o atacante como "altamente sofisticado, com velocidade operacional e conhecimento detalhado dos sistemas da Vercel".

O que foi exposto, e o que (por enquanto) não foi

Segundo o boletim oficial, foram comprometidas variáveis de ambiente não-sensíveis, aquelas armazenadas em texto plano, de um subconjunto limitado de clientes. O que ficou de fora, segundo a Vercel: variáveis marcadas como "sensitive" ficam criptografadas de forma que impede a leitura mesmo com acesso interno. Não há evidência de que esses valores foram acessados.

O que os ShinyHunters alegam ter em mãos vai além: tokens de NPM, tokens do GitHub e e-mails corporativos estariam no pacote de US$ 2 milhões. A Vercel coordenou com GitHub, Microsoft, npm e Socket para auditar todos os pacotes publicados. A conclusão até o momento: a supply chain permanece segura. Nenhum pacote adulterado foi encontrado.

A ressalva é importante: "até agora" não é "nunca". A investigação está em andamento, conduzida pela Mandiant, uma das maiores empresas de resposta a incidentes de cibersegurança do mundo. O relatório final ainda não foi publicado.

O risco de supply chain: por que 6 milhões de projetos estão de olho

Mesmo com os pacotes NPM limpos hoje, o cenário de supply chain attack é o que mantém engenheiros de segurança acordados à noite. O mecanismo seria simples: com um token de públicação válido no NPM, um atacante poderia injetar código malicioso em uma versão de um pacote popular. Na próxima vez que qualquer desenvolvedor rodasse npm install, o código malicioso entrária silenciosamente nos projetos.

Não é hipótese distante, foi o que aconteceu com o ataque ao xz/liblzma em 2024 e com o evento do polyfill.io, que infectou mais de 100 mil sites em poucas horas. A diferença aqui seria a escala: o ecossistema Next.js está em produção em empresas como Netflix, TikTok e Twitch.

Um ponto levantado por analistas de segurança: sistemas de criptomoedas e wallets que usam a Vercel como infraestrutura também estão na lista de potencialmente afetados. Se variáveis de ambiente de projetos financeiros foram expostas, o impacto real pode ir muito além de um site fora do ar, pode envolver prejuízos milionários diretos.

O detalhe bizarro: a DM no Telegram

Em meio à crise, circulou nos fóruns um relato que, se verdadeiro, revela bastante sobre a resposta inicial da Vercel: a empresa teria enviado uma mensagem direta aos hackers no Telegram pedindo para que parassem e negociassem diretamente.

A Vercel não confirmou nem negou o episódio no boletim oficial. Se for verdade, esse tipo de abordagem raramente funciona com grupos como os ShinyHunters, que operam com motivação financeira e constroem reputação em fóruns underground. Para eles, parar a venda seria mais custoso do que qualquer negociação privada poderia oferecer.

A Vercel está sendo transparente?

O boletim publicado em vercel.com/kb/bulletin é atualizado em tempo real, com timestamps precisos de cada atualização, o que é positivo e contrasta com como muitas empresas lidam com crises: negação inicial, comunicação vaga, resolução silenciosa semanas depois.

A crítica razoável que circula na comunidade é outra: por que uma empresa do porte da Vercel permitia que variáveis de ambiente de clientes ficassem armazenadas em texto plano e acessíveis por uma conta de funcionário comprometida? E por que uma integração OAuth de terceiros tinha esse nível de acesso ao ambiente interno? Essas perguntas devem aparecer, ou não, no relatório final da Mandiant.

O alerta maior: OAuth + ferramentas de IA é uma bomba-relógio

O que aconteceu com a Vercel não é um caso isolado, é a manifestação de um risco sistêmico que cresce na mesma velocidade que a adoção de ferramentas de IA nas empresas. O padrão é esse: uma ferramenta promete aumentar produtividade, pede permissões amplas via OAuth e se conecta ao Google Workspace, ao Slack, ao GitHub. A empresa aceita sem revisar o escopo real das permissões concedidas.

Quando essa ferramenta de terceiros é comprometida, e quanto mais popular ela for, mais atrativa é para atacantes, ela vira uma porta de entrada para tudo o que autorizou. A solução não é parar de usar ferramentas de IA, mas tratar integrações OAuth com o mesmo rigor que senhas de banco de dados: princípio do menor privilégio, revisão periódica, revogação imediata quando não mais necessárias.

O que você deve fazer AGORA (5 passos)

Independentemente de você usar a Vercel diretamente ou apenas consumir dependências que passam pela plataforma, os passos abaixo são válidos e urgentes:

- Rotacione variáveis de ambiente e API keys, banco de dados, Stripe, gateways de pagamento, serviços críticos. Revogue as antigas imediatamente. Se usar Vercel, rode

vercel env pullpara ver o que está exposto. - Revogue tokens do GitHub e NPM, especialmente Personal Access Tokens com permissões de admin que podem ter sido esquecidos. No GitHub: Settings → Developer Settings → Personal Access Tokens.

- Audite integrações OAuth, acesse o painel de apps conectados do Google Workspace e remova tudo o que não reconhece ou não usa mais. No Google: myaccount.google.com/permissions. Faça o mesmo no GitHub: Settings → Applications.

- Ative 2FA em todos os serviços, GitHub, NPM, Vercel, Google. Sem exceção. Autenticação por app (TOTP) é mais segura do que por SMS.

- Fixe versões de dependências críticas, remova

^e~do package.json para pacotes de segurança sensíveis. Revise diffs antes de aceitar qualquer atualização automática.

O que isso muda para a segurança de deploys

A indústria vai precisar responder uma pergunta difícil depois desse incidente: faz sentido concentrar variáveis de ambiente sensíveis de milhares de projetos em uma plataforma centralizada, mesmo que criptografada? O modelo de "cole seu .env aqui e nós cuidamos do resto" é conveniente, mas cria um alvo altamente concentrado para atacantes sofisticados.

Soluções como HashiCorp Vault, AWS Secrets Manager e Azure Key Vault existem para distribuir e controlar acesso a segredos com muito mais granularidade. O custo de implementação é real, mas o custo de um incidente como esse, financeiro, reputacional e de confiança dos usuários, é muito maior.

Acompanhe: o boletim oficial está sendo atualizado

A Vercel mantém o registro público em vercel.com/kb/bulletin/vercel-april-2026-security-incident. A última atualização (20 de abril) confirmou que os pacotes NPM estão seguros e adicionou orientações sobre autenticação multifator. A investigação da Mandiant ainda está em curso.

Se você usa Vercel em produção, acesse seu painel em vercel.com/account/security para verificar se recebeu uma notificação direta de comprometimento. Clientes afetados estão sendo notificados individualmente. Não recebeu notificação? Rotacione credenciais mesmo assim, prevenção sempre vale mais do que remediação.

Vídeos

A Vercel foi hackeada... (Mano Deyvin)

$2M Vercel Hack Raises New AI Security Concerns (AIM Network)

Vercel just got hacked... (Better Stack)

Breaking News: Vercel Just Got Hacked! (Varun Mayya)

Vercel Hacked #ai (mhemedia)

Goodbye Vercel was Hacked! 6 Million Next.js Apps On The Brink (AI Godfather)

Informações

🗓️ Data do incidente

19 de abril de 2026

🎯 Vetor de ataque

Context.ai, ferramenta de IA de terceiros com acesso OAuth ao Google Workspace

👥 Grupo responsável

ShinyHunters (mesmos da Ticketmaster e AT&T, 2024)

💰 Preço pedido

US$ 2 milhões no BreachForums

📦 Supply chain (NPM/Next.js)

Segura, validada por npm, GitHub, Socket e Mandiant

🔒 Variáveis 'sensitive'

Sem evidência de acesso, armazenamento criptografado

📣 Investigação

Mandiant, em andamento (relatório final pendente)

⚠️ Afetados

Subconjunto limitado de clientes, variáveis não-sensíveis (texto plano)

Reels

@codigofontetv

@vercel

Ver perfil no Instagram →X / Twitter

Vercel detectou acesso não autorizado a sistemas internos em abril 2026

Ver post completo no X →Links

Avaliações

Uso Vercel em 3 projetos de produção. Assim que li o boletim, rodei vercel env pull e roteei tudo. Ativei 2FA no NPM também, coisa que estava procrastinando há meses. Esse incidente foi o empurrão que precisava.

O que mais me preocupa não é a Vercel em si, é a lição sobre OAuth. A gente autoriza dezenas de ferramentas de IA no workspace da empresa sem pensar duas vezes. A Context.ai foi a porta de entrada, quantas outras ferramentas têm o mesmo acesso?

Importante notar: a supply chain está limpa segundo npm e Socket. Não é hora de migrar tudo para outro provedor por pânico. Rotacione credenciais, ative 2FA, audite integrações, e acompanhe o relatório final da Mandiant.