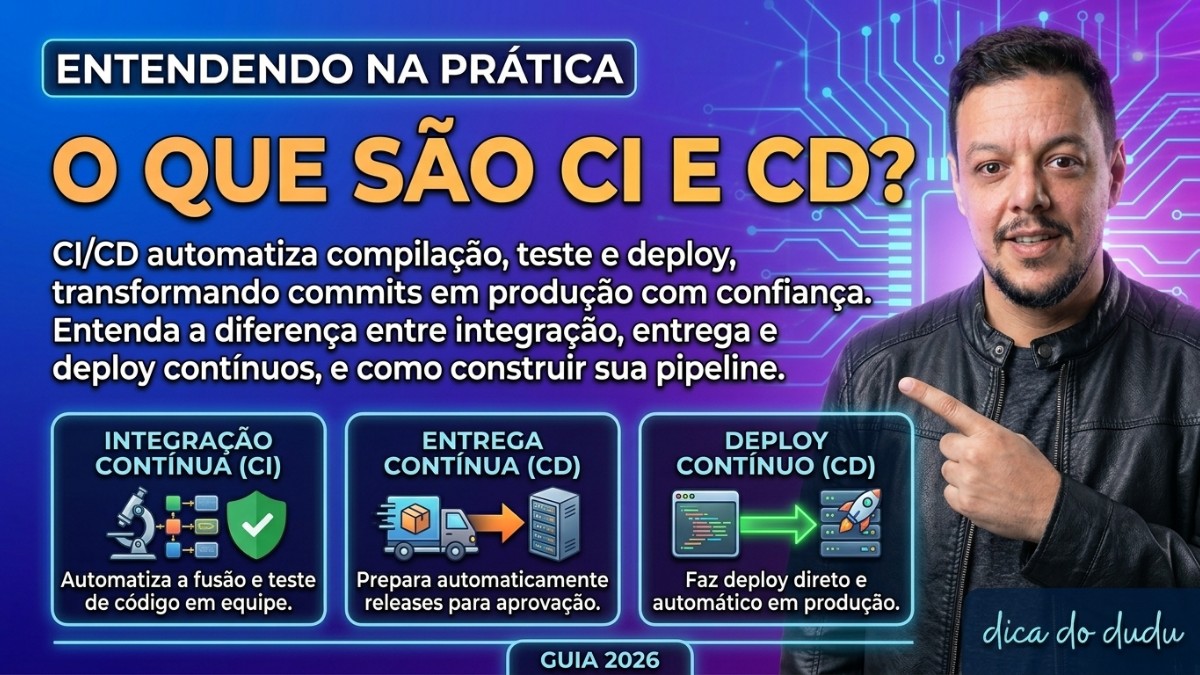

O que e CI e CD?

Integração e entrega continuas automatizam o caminho do código até a produção.

CI/CD e um conjunto de práticas que automatiza o ciclo de vida do software, desde o commit do desenvolvedor até a entrega em produção. CI, ou Continuous Integration, significa integrar código ao repositório principal com frequência, várias vezes ao dia, com cada push disparando automaticamente um processo de build e execução de testes. CD pode significar Continuous Delivery, onde o código e sempre mantido em estado pronto para deploy com entrega automática até staging, ou Continuous Deployment, onde o deploy para produção também e automático sem intervenção humana. Juntas, essas práticas reduzem o risco de integrações grandes e dolorosas, aumentam a velocidade de entrega e melhoram a confianca no código que vai para produção.

A diferença entre Entrega e Deploy Continuos

Entrega Continua para no staging. Deploy Continuo vai até produção automaticamente.

A distinção entre Continuous Delivery e Continuous Deployment e importante e frequentemente confundida. Na Continuous Delivery, o pipeline automatiza tudo até o ambiente de staging ou pre-produção. O deploy para produção ainda exige uma aprovação manual ou um clique humano. E uma prática que permite entregas frequentes com controle. Na Continuous Deployment, o deploy para produção e completamente automático: se todos os testes passam, o código vai para produção sem nenhuma intervenção. E a prática mais avançada, adotada por empresas como Netflix e Amazon, que fazem dezenas ou centenas de deploys por dia. A escolha entre as duas depende do nível de confianca nos testes automatizados e dos requisitos regulatorios do negócio.

Como montar um pipeline de CI/CD

O pipeline e uma sequência de etapas que valida o código antes de cada ambiente.

Um pipeline de CI/CD típico segue uma sequência de etapas encadeadas. Primeiro, o checkout do código do repositório. Depois, a instalação de dependências e o build da aplicação. Em seguida, execução de testes unitários e de integração. Após os testes, análise estatica de código (linting, cobertura) e varredura de vulnerabilidades. Se tudo passa, a etapa de build da imagem Docker e públicação em um registry. Por fim, o deploy no ambiente correto (staging ou produção). Cada etapa e uma porta de qualidade: se falhar, o pipeline para e notifica o time. Esse modelo garante que só código validado avanca, e que qualquer problema e detectado cedo, quando o custo de correção e menor.

Testes no pipeline

Testes automatizados são a espinha dorsal de um bom CI/CD.

Um pipeline sem testes e apenas automação de deploy, não CI/CD de verdade. Os testes no pipeline seguem uma piramide: testes unitários (rápidos, muitos, testam funções isoladas) na base, testes de integração (testam comunicação entre módulos) no meio, e testes E2E (simulam o usuário real no browser ou na API) no topo. A estrategia correta e executar os testes mais rápidos primeiro para dar feedback imediato. Testes unitários devem rodar em segundos. Testes de integração em minutos. E2E podem rodar em paralelo para reduzir tempo total. A cobertura de testes e um indicador: 80% de cobertura não garante qualidade, mas abaixo de 60% e sinal de risco. O objetivo e ter confianca para deployar sem medo.

Segurança no pipeline (SAST e DAST)

Varreduras de segurança integradas ao pipeline detectam vulnerabilidades antes do deploy.

DevSecOps integra segurança ao pipeline de CI/CD em vez de trata-la como etapa final. SAST (Static Application Security Testing) analisa o código-fonte em busca de vulnerabilidades conhecidas sem executar a aplicação, ferramentas como Snyk, SonarQube e Semgrep fazem isso na etapa de build. DAST (Dynamic Application Security Testing) executa a aplicação e tenta explorar vulnerabilidades como fária um atacante, OWASP ZAP e uma ferramenta popular para isso em staging. Além disso, varreduras de dependências detectam pacotes com CVEs conhecidos. Integrar essas verificações ao pipeline significa que nenhum código com vulnerabilidade crítica chega a produção sem que o time seja notificado. E o conceito de shift left aplicado a segurança.

Artefatos e registro de imagens

O pipeline gera artefatos imutáveis que são promovidos entre ambientes.

Uma prática fundamental em CI/CD e construir o artefato uma única vez e promove-lo entre ambientes. Isso significa que a imagem Docker construída na etapa de CI e a mesma que vai para staging e depois para produção, nunca rebuildar em cada ambiente. Artefatos são publicados em registries como Docker Hub, AWS ECR, GitHub Packages ou Harbor. Cada imagem e tagueada com o SHA do commit, garantindo rastreabilidade total: dado um problema em produção, você sabe exatamente qual commit gerou aquela imagem. Essa imutabilidade e o que torna os rollbacks confiáveis, você simplesmente instrui o Kubernetes ou o servidor a usar a tag anterior, sem precisar recompilar nada.

Deploy strategies: blue-green e canary

Estrategias avançadas de deploy minimizam risco e permitem rollback instantaneo.

Blue-green deployment mantem dois ambientes idênticos de produção. O tráfego vai para o ambiente blue. Quando um novo deploy e necessário, ele vai para o ambiente green. Após validação, o tráfego e chaveado para o green instantaneamente. Se algo der errado, reverter e chavelar de volta para o blue, zero downtime, rollback em segundos. Canary release e mais granular: em vez de chavear tudo de uma vez, o novo código e entregue para uma pequena porcentagem dos usuários, 1%, 5%, 10%. Se as métricas de erro e latência forem boas nesse subconjunto, a porcentagem aumenta gradualmente até 100%. Essa estrategia permite detectar problemas em produção real antes que eles afetem todos os usuários.

Exemplo com GitHub Actions

Pipeline completo de CI/CD em YAML dentro do repositório.

GitHub Actions define pipelines como código em arquivos YAML dentro do repositório em .github/workflows/. Um workflow típico tem triggers (push para main, pull request), jobs (build, test, deploy) e steps dentro de cada job. Cada step usa actions reutilizáveis do marketplace ou comandos shell. Por exemplo: checkout do código com actions/checkout, setup do Node com actions/setup-node, instalação de dependências com npm ci, execução de testes com npm test, build da imagem Docker, push para o registry e deploy via kubectl ou SSH. O arquivo YAML fica versionado junto com o código, o que significa que a evolução do pipeline e auditável como qualquer outro arquivo do projeto.

Quando e como começar com CI/CD

Comece pequeno: automatize o build e os testes antes de pensar em deploy.

A armadilha comum e tentar montar um pipeline completo de uma vez e travar na complexidade. A abordagem mais eficaz e incremental. Primeiro, automatize o build e os testes unitários a cada pull request. Esse passo ja elimina a categoria de "funcionava na minha máquina". Depois, adicione análise de qualidade de código e cobertura. Em seguida, automatize o deploy para o ambiente de staging a cada merge para a branch principal. Por último, considere automatizar o deploy para produção quando a confianca nos testes for alta. Qualquer ferramenta popular funciona bem para começar: GitHub Actions e gratuita para repositórios públicos e tem generosa cota gratuita para privados. O importante e começar, mesmo que simples.

Resumo final

CI/CD transforma como equipes entregam software, com velocidade e confianca.

CI/CD e uma das transformações mais impactantes que uma equipe de desenvolvimento pode adotar. Automatizar build, testes e deploy elimina trabalho manual repetitivo, reduz erros humanos e encurta drasticamente o ciclo de feedback. Desenvolvedores sabem em minutos se o código que commitaram quebrou algo, em vez de descobrir dias depois durante um merge doloroso. A produção recebe atualizações com mais frequência e menos risco, porque cada entrega e menor e mais testada. Quando bem implementado, CI/CD não e apenas uma prática técnica, e um multiplicador de produtividade que libera o time para focar em código de valor, em vez de em processos de release manuais e frageis.

Tutoriais em Video

Azure DevOps Tutorial for Beginners | CI/CD with Azure Pipelines, TechWorld with Nana

Kubernetes Tutorial for Beginners, TechWorld with Nana

Kubernetes Crash Course for Absolute Beginners, TechWorld with Nana

Complete Docker Course, DevOps Directive

How Git Works: Explained in 4 Minutes, ByteByteGo

Git Tutorial for Beginners: Learn Git in 1 Hour, Programming with Mosh

Conceitos-chave

CI - Integração Continua

Prática de integrar código ao repositório principal com frequência, cada push dispara build e testes automaticamente

CD - Entrega Continua

Código sempre em estado deployável, deploy para staging automaticamente após CI passar

CD - Deploy Continuo

Deploy automático para produção sem intervenção manual, além da entrega continua

Pipeline

Sequência de etapas: build, test, lint, scan, deploy, cada etapa valida antes da próxima

GitHub Actions / GitLab CI / Jenkins

Ferramentas populares de CI/CD, definem pipeline como código em YAML

Shift left

Mover testes e verificações de segurança para o inicio do ciclo de desenvolvimento, reduz custo de correções

No Instagram

@bytebytego

Reels

@bytebytego

No Facebook

No X (Twitter)

O que devs dizem

Antes do CI/CD, cada release era um evento de duas horas com toda a equipe em call. Depois de montar o pipeline com GitHub Actions, os deploys viraram eventos silenciosos de cinco minutos que acontecem automaticamente. A qualidade de vida do time mudou completamente.

O que mais me surpreendeu foi o quanto o CI/CD muda a cultura do time. Quando você sabe que cada push vai ser validado automaticamente, você para de ter medo de fazer commits pequenos e frequentes. O ritmo de entrega acelerou muito.

Implementamos blue-green deployment no nosso e-commerce e o primeiro rollback que precisamos fazer em produção levou 30 segundos. Antes disso, um rollback manual levava 40 minutos e ainda podia dar errado. Não tem preço.